越獄開發團隊 pwn20wnd 和 sbinger 合力推出 iOS 11 越獄工具 unc0ver 後,在一個月內的努力下,終於推出讓 uncover 也能支援 iOS 12.0~13.5 越獄,並且可以整合 Cydia與Substrate ,這款越獄比起 rootlessJB3 和 OsirisJailbreak12 越獄工具更適合一般用戶使用,如果你想替手上的 iOS 12~iOS 13 設備進行越獄,趕緊來看這篇完整越獄教學。

![[越獄教學] iOS 12 ~ 13.3 越獄工具 unc0ver 正式支援(詳細教學)](https://mrmad.com.tw/wp-content/uploads/2019/02/unc0ver-ios12-ios13-jb.jpg)

unc0ver 越獄支援版本與設備清單

更新:本篇不在更新 iOS 13 越獄技巧,詳細 iOS 13越獄方法,請依照「unc0ver iOS13越獄技巧解決」。

相容版本:

✅支援版本:iOS 12.0、iOS 12.0.1、iOS 12.1、iOS 12.1.1、iOS 12.1.1 beta3、iOS 12.1.2、iOS 12.1.3、iOS 12.1.4、iOS 12.1、iOS 12.2、iOS 12.3~iOS 12.3.1、iOS 12.4、iOS 12.4.1~iOS 12.4.8(限A12)、iOS 13.0~iOS 13.5(限A12~A13)

支援設備:

✅ iOS 12.0~iOS 12.1.2 支援A7 ~ A12(x) 設備 。

✅ iOS 12.1.3~iOS 12.4.8 支援 A7~A12(x) 設備 。

✅ iOS 12.4.1 支援A12設備(僅iPhone,則iPad無法) 。

✅ iOS 13.0~iOS 13.5 支援A12~A13設備。

- iPhone 5S

- iPhone 6

- iPhone 6 Plus

- iPhone 6s

- iPhone 6s Plus

- iPhone SE

- iPhone 7

- iPhone 7 Plus

- iPhone 8

- iPhone 8 Plus

- iPhone X

- iPhone XS(A12設備)

- iPhone XS Max(A12設備)

- iPhone XR(A12設備)

- iPhone 11(A13設備)

- iPhone 11 Pro(A13設備)

- iPhone 11 Pro Max(A13設備)

- iPod touch 6代

- 12.9吋 iPad Pro(第三代)(A12X設備)

- 11吋 iPad Pro(A12X設備)

- iPad Air

- iPad Air 2

- iPad Air 3 (2019年款)

- 9.7吋 iPad Pro

- 12.9吋 iPad Pro(第一代)

- 10.5吋 iPad Pro

- 12.9吋 iPad Pro(第二代)

- iPad 第六代 (2018年款)

- iPad 第五代 (2017年款)

- iPad mini 5 (A12X設備)

- iPad mini 4

- iPad mini 3

- iPad mini 2

開發者

- 開發:pwn20wnd(@pwn20wnd)和Sam Bingner(@sbingner)

- UI設計:Dennis D. Bednarz(@DennisBednarz) 和 Samg_is_a_Ninja

- 利用:v3ntex @tihmstar 漏洞和voucher_swap漏洞與 @Jakeashacks和@notcom 改進修正

- 感謝:saurik 共同協助更新 Cydia 和 Substrate

unc0ver 越獄前注意事項

注意這點很重要:iOS 12、iOS 13 設定內一直會顯示系統需要升級提示,一定要先檢查是否有被「下載 OTA 升級檔案」,如果有一定要刪除!一定要刪除!一定要刪除!詳細操作詳見「iOS OTA升級移除教學」,越獄前一定要操作,能防止越獄時會導致不斷卡白蘋果重開機。

- 初期越獄工具會不穩定,可能會碰見一些錯誤。

- 如有使用 rootlessJB3 越獄過用戶,建議先點擊rootlessJB3越獄工具上的「Unjailbreak」先解除越獄,雖然unc0ver會清除rootlessJB3越獄資料,避免有問題,建議先手動執行移除。

- 設備重開機過,就需要透過uncover重新激活越獄環境。

- 無電腦用戶,可以透過「網頁版本下載iOS 12越獄工具」安裝。

任何 unc0ver 越獄碰見的各種問題詳見:unc0ver iOS 12~12.2 越獄工具常見問題與解決方法總整理

unc0ver 越獄已知錯誤

- Reload System Daemons 開啟時,容易導致黑螢幕轉圈無法激活越獄情形,透過「此篇解決」。

- 訊息 App 使用麥克風錄製功能會導致閃退。

- Restrore RootFS(rec0ver) 無法順利清除乾淨及還原到無越獄。

- 無緣無故會導致自動重新啟動。

- Cydia會容易導致當機。

更新說明

[mks_accordion]

[mks_accordion_item title=”2020年更新說明”]

2020-08-15

v5.3.1

- 修復RootLessJB刪除剩餘文件的支援

- 新增iOS 12.3-12.3.1和12.4.1-12.4.8(最新版本)對iPhone 5S,iPhone 6和iPad Air 1型號的支持,並具有很高的利用可靠性

- 修復所有設備越獄過程中罕見的可靠性問題

2020-02-16

v4.0.0

- 增加A12~A13 的 iOS 13.0~13.3 支援

[/mks_accordion_item]

[mks_accordion_item title=”2019年更新說明”]

2019-12-10

v3.8.0 beta1

- 增加A12 iPhone的iOS 12.4.1支援(當前不支援iPad)

2019-12-03

v3.7.0 beta4

- 更新捆綁的Cydia,能在中國設備上的網絡正常訪問

- 重命名捆綁的移動基板以匹配其他越獄

- 將捆綁的替代品更新為0.1.0

2019-10-15

v 3.7.0 beta2~beta3

在A12-A12X設備上修復相機

在A12-A12X設備上修復GPS

在A12-A12X設備上修復App Store購買

在A12-A12X設備上修復Face ID

修復A12-A12X設備上的性能問題

修復A12-A12X設備的穩定性問題

修復A12-A12X設備上的重新加載系統守護程序問題

修復A12-A12X設備上系統服務的一般穩定性問題

修復A12-A12X設備上的系統關閉

修復A12-A12X設備上的系統重啟

將USB固定在A12-A12X設備上

修復A12-A12X設備上的Xcode調試

修復libsubstitute中的一個錯誤,該錯誤破壞了TetherMe調整的A12-A12X設備

在A12-A12X設備上啟用成熟的AMFI / CoreTrust旁路

修復A12-A12X設備上的內存管理問題

在A12-A12X設備上將調整注入修復到MobileSafari

使用launchctl而不是ldrestart使重載系統守護程序重載服務

在重啟SpringBoard之前重新加載系統守護進程

更正了使用底物(非A12設備)時重新加載系統守護程序的問題

2019-09-23

v3.7.0 測試版

支援A12-A12X設備,支援Cydia和插件

2019-09-10

v3.6.2 正式版推出

修復了A7-A8設備上的內核虛擬內存訪問API的問題,這些API使得越獄無法複製大內核數據而導致越獄失敗(錯誤稱為:“無法在內核內存中復制容器配置文件。

2019-09-09

v3.6.0~v3.6.1 正式版推出

- 從頭開始完全重新設計和重寫所有越獄補丁

- 使越獄補丁保持靜態而非動態 – 意味著越獄後系統穩定性將完全存在

- 使用非ASCII字符的配置文件簽名時,修復在啟動時應用程序崩潰的問題

- 內部準備越獄補丁,以獲得成熟的A12-A12X支持

- 使越獄顯著,明顯更可靠,運行更快

- 添加SockPort 3.0漏洞利用以提高iOS 12.4和低RAM設備的可靠性

- 修復對運行iOS12.0-12.1.2的arm64e設備的SSH支持

- 使iOS 12.4上的SystemVersion.plist損壞越獄成為可能

- 使越獄執行適當的清理,以便在發生故障時保持系統穩定性

- 修復jbctl命令行實用程序

- 切換到一種新技術,用於設置系統啟動nonce生成器,該生成器適用於運行iOS12.0-12.4的所有arm64e設備(感謝@ 0x7ff的想法)

- 修復了有時初始Cydia安裝卡住的問題

- 顯著加快了最初的Cydia安裝過程

- 內部準備即將到來的穩定替代支持

- 內部準備Cydia及其資源,以實現全面的arm64e支持

2019-08-24

v3.5.6 正式版推出

- 支援 iOS 12.1.3-12.4 的A12-A12X設備,能將RootFS重新安裝和讀寫

- 支援 iOS 12.1.3-12.4 的A12-A12X設備,能支援RootFS回復

2019-08-23

v3.5.4~v.3.5.5 正式版推出

- 修復了上次更新時引入的越獄問題

- 修復了iOS 11的支持

- 在iOS 12.1.3-12.4上為A12-A12X設備添加root-shell的完整SSH支持

- 在iOS 12.1.3-12.4上的A12-A12設備上添加對任意未簽名代碼執行的支持(注意:必須使用codesign實用程序使用CMS blob對對象文件進行簽名)

- 在iOS 12.1.3-12.4上添加對在A12-A12X設備上運行過期或撤銷的應用程序的支持

- 在iOS 11.0-12.4上使用A7-A12X設備上的SockPuppet3.0漏洞進行越獄後即時重啟或隨機重啟

2019-08-20

v3.5.1~v3.5.2 正式版推出

- 修復了iPad Mini 4和iPad Air 2上的SockPuppet 3.0漏洞

- 增加 @umanghere 更新的SockPuppet 3.0漏洞

- 刪除 SockPort 和 SockPort2 漏洞

- 更新 system-memory-reset 修復程式以修復隨機重新啟動

- 將Apple添加到學分部分進行開發

- 在保留應用程序數據的同時從較低固件更新後越獄時,修復第2階段的錯誤

- 在iOS 11上修復了應用程式崩潰的問題

2019-08-18

v3.5.0 正式版推出

- 替 Sock Puppet(A8-A11)和Sock Port(A7-A7X)漏洞增加 iOS 12.4 支援

2019-07-26

v3.4.2 正式版推出

- 修復未在A8-A8X設備上顯示的SockPuppet內核漏洞問題

v3.4.1

- 修復不是SockPuppet的漏洞沙箱交換錯誤

- 添加SockPort 1.5通過利用@jakeajames為A7-A9X設備(可靠性:〜95%,廣泛測試)

- 受限靠性問題,在A7-A7X上禁用SockPuppet漏洞

- 添加iOS 12.3~b1支持(已在iPhone 5s上工作)

- 修復SockPuppet 錯誤

2019-07-24

v3.4.0 正式版推出

- 使用SockPuppet 2.0漏洞替換SockPort 2.0漏洞,在舊設備上具有更好的可靠性和穩定性

2019-07-22

v3.3.8 正式版推出

- 使用重寫的SockPort 2.0漏洞,具有~100%的可靠性,~100毫秒的運行時間,並支持iOS 11.0-12.2上的所有設備(A12-A12X上的12.1.3-12.2除外)

- 修復iOS 12.2 iPhone和iPod上的越獄

2019-07-19

v3.3.7 正式版推出

- 提高4K設備上Sock Port內核利用的可靠性

v3.3.6 正式版推出

- 修復4K設備上的Sock端口故障

v3.3.5 正式版推出

- 修復Sock Port中的可靠性錯誤

- 修復A8X上的Sock Puppet

v3.3.4 正式版推出

- 在A7-A9X設備上添加@jakeashacks for iOS 11.0-12.1.4 的Sock Port漏洞

v3.3.3 正式版推出

- 修復iOS 11上的Sock Puppet內核漏洞

- 在iOS 11上修復憑證漏洞與iPad Air 2和iPad Mini 4的相容性

2019-07-17

v3.3.2 正式版推出

- 修復在iOS 11查詢內核偏移的錯誤

2019-07-16

v3.3.1 正式版推出

-

越獄過程的速度提高幾秒鐘

-

修復iPad黑暗模式下的錯誤

2019-07-15

v3.3.0 正式版推出

- 修正查詢內核偏移的錯誤

2019-07-14

v3.3.0~b7 公開測試版

- 修正 Beta6上的錯誤和不支持的錯誤

- 修正重新啟動按鈕

- 使用之前越獄的更新安裝修復查找偏移量

- 更新Sock Puppet開發者 @NedWilliamson 程式碼

2019-07-13

v3.3.0~b4 公開測試版

- 修復了iOS 12.2上sock_puppet漏洞的可靠性問題

v3.3.0~b5 公開測試版

- 修復了上一次構建中引入的可靠性問題

- 修復 assertion 的錯誤

v3.3.0~b6 公開測試版

- 使用Sock Puppet漏洞,提高成功率

- 使用損壞的SystemVersion.plist實現越獄(由Redditor請求)

- 修復錯誤的內核補丁以防止隨機重開機

2019-07-12

v3.3.0 ~ b1、b2 公開測試版

- 在A7-A11設備上,新增Sock Puppet漏洞利用,可支援iOS 12.0-12.2

- 刪除empty_list和multi_path漏洞

- 使用選擇器視圖替換內核漏洞利用分段交換機

- 添加代碼替換平台選擇器視圖

- 默認情況下修復所有首選項

2019-06-02

- 修復應用中的幾個拼寫錯誤

- 更新 uikittools

- 忽略刷新ICON 緩存失敗,實際上他們是致命的

2019-05-24

- 從頭開始重寫內核補丁,以提高越獄的穩定性和可靠性

- 從頭開始重寫偏好管理系統以優化越獄

- 從頭開始重寫診斷系統以提供更多有用信息

- 從頭開始重寫不受限制的libary,以提高越獄後系統的穩定性

- 添加對從其他iOS 12越獄切換的支持,無需恢復根文件系統和丟失數據

- Make Unrestrict為mach_lookup和mach_register添加沙箱異常

- 修復在iOS 12上查找基板端口以查找穩定性和性能問題的進程的問題

- 修復RocketBootstrap和hid-support版本的支持

- 修復iMessage錄音閃退

- 修復FaceTime在某些設備上消失問題

- 修復某些設備上的相機閃退問題

- 更新本地APT存儲庫以包含來自Elucubratus存儲庫的最新更新,包括更新的uikittools以及重寫的uicache和sbreload命令,以便在從Cydia安裝插件時刷新ICON緩存並加快SpringBoard的重新加載速度

- 在根文件系統還原期間刷新ICON緩存,以修復在恢復根文件系統後停留在主畫面上的越獄應用程式

- 將mobilesubstrate更新為版本0.9.7033以禁用securityd守護程序中的加載程序以修復iOS 12上的當機問題

- 使用machswap或machswap2漏洞時,能提高越獄的成功率

- 在重新啟動設備之前,會等待用戶在越獄完成警告上點按“確定”

- 改進越獄的自我修復功能

- 添加進度HUD以顯示越獄過程的狀態

- 優化代碼

- 改善主張

- 添加特定於錯誤的錯誤消息

- 在啟動時顯示有關設備的信息

- 清理日誌記錄

- 重新設定“重新加載系統守護程序”和“啟用get-task-allow”選項

- 使“啟用get-task-allow”成為默認選項

2019.4.24

- 在Unrestrict中使用適當的資料所取代proc列表以修復內核中可能存在的競爭條件(非常重要的穩定性修復)

- 修復應用中的拼寫錯誤

- 修復日誌記錄中的錯誤

- 增加 iOS 12.1.3 – 12.2 重新啟動功能

2019.4.20

v3.0.0 正式版本推出,此版本同等於公開測試版51

v3.0.0 公開測試版本 51(Pre-Release beta 51)

- 清理

- 更新越獄效能和性能,並修復內核內存洩漏

- 顯示狀態消息中寫入內核內存的字節

- 修復RootFS Restore的iCON暫存問題(例如,在清除越獄後,Cydia 會殘留在主畫面上)

2019.4.16

v3.0.0 公開測試版本 50(Pre-Release beta 50)

- 修復加載Substrate的錯誤

- 增加一個開關,替開發人員在每個進程上啟用get-task-allow

- 增加一個開關,替開發人員在每個進程上設置CS_DEBUGGED

- 增加一個開關,以便在開發人員的任何未引導設備上只啟用SSH模式

- 更新越獄資源

- 更新存儲庫的APT列表緩存文件

- 提高性能

2019.4.7

v3.0.0 公開測試版本 49(Pre-Release beta 49)

- 修正mmaintenanced 夜間會導致重啟或系統內存重置問題

- 修在 iOS 12 的低機一體條件下當機問題

- 修正加載調整時或在iOS 12上重新啟動安全性當機問題

- 修復內核記憶體洩漏

- 修復錯誤的沙箱補丁

- 在實時內核內存中存儲偏移量

- 優化代碼

- 提高machswap和machswap2的成功率

- 提取引導程序後不要重新啟動

- 修復日誌記錄中的錯誤

- 提高績效

- 改善主張

- 更新存儲庫的APT列表緩存文件

2019.3.26

v3.0.0 公開測試版本 48(Pre-Release beta 48)

- 修正某些設備上的pmap_load_trust_cache錯誤

- 修復狀態插入問題

2019.3.27

v3.0.0 公開測試版本 47(Pre-Release beta 47)

- 新增 @iBSparkes 的 machswap2 漏洞,在iOS 11.0-12.1.2所有A7-A12X設備擁有90%的成功率

- 替 A12-A12X 設備加入完整shell環境的SSH-Only

- 更新存儲庫的APT列表緩存文件

2019.3.13

v3.0.0 公開測試版本 46(Pre-Release beta 46)

- 改善assertion

- 在應用處於活動狀態時,有效防止設備會卡住

- 內部禁用“禁用App撤消”開關並恢復其更改(如果之前使用過)以防止導致iOS 12上加載調整問題的嚴重不穩定問題

- 更新存儲庫的APT列表緩存文件

2019.3.11

v3.0.0 公開測試版本 44~45(Pre-Release beta 44~45)

- iOS 12.0 – 12.1.2支持A12-A12X設備,僅啟用部分(Export/Un-Export Kernel Task Port, Set HSP4 as TFP0, Dump APTicket, Overwrite Boot Nonce, Log Slide, Log ECID, Disable Auto Updates, Remount RootFS, Disable App Revokes, Restore RootFS)

- 更新存儲庫的APT列表緩存文件

- 修復了A12-A12X上beta版固件的voucher_swap漏洞

- 更新存儲庫的APT列表緩存文件

2019.3.8

v3.0.0 公開測試版本 v43(Pre-Release beta 43)

- 修復某些設備上的沙箱轉義錯誤

- 更新存儲庫的APT列表緩存文件

2019.3.7

v3.0.0 公開測試版本 v42(Pre-Release beta 42)

- 使machswap利用稍微快一些

- 啟用A9(X)上的machswap漏洞利用

- 更新存儲庫的APT列表緩存文件

2019.3.6

v3.0.0 公開測試版本 v41(Pre-Release beta 41)

- 新增 machswap的@iBSparkes 漏洞,有95%的成功率在iOS 11.0-12.1.2所有4K設備

- 刪除v1ntex和v3ntex漏洞

- 更新越獄資源以修復錯誤的內核

2019.3.5

v3.0.0 公開測試版本 v40(Pre-Release beta)

- 支援A7~A8設備

2019.3.4

v3.0.0 Pre-Release beta 39

- 只有在設備執行測試版固件時,才會安裝NoBetaAlert,如果沒有自動刪除

- 僅在設備運行iOS 12.0或更高版本時才安裝LetMeBlock,如果沒有自動刪除

- 改進nvram來提高越獄的性能

- 添加更多代碼以調試可能的問題

- 修復清除診斷數據

- 修復內核內存洩漏

- 更新偏移緩存以不緩存未使用的偏移量

- 轉儲nvram變量列表

- 在不成功的bootstrap提取後修復越獄

- 在加載調整時重新加載mDNSResponder,而不啟用Reload System Daemons

- 更新存儲庫的APT列表緩存文件

- 更新本地APT回購

2019.3.1

v3.0.0 Pre-Release beta 38

- 修復v1ntex漏洞利用

- 修復了確定設備支持狀態的理論錯誤

- 修復UI中的理論錯誤

- 更新存儲庫的APT列表緩存文件

2019.2

v3.0.0 Pre-Release beta 29~beta 37

- 支援首款完整 iOS 12.0~12.1.2 帶有 Cydia 和 Substrate 越獄工具

- 更新libapt

- 將ldrestart調用的方式修改為更可靠的方式

- 嘗試通過改進來重命名系統快照更安全

- 使用Reload System Daemons修復偶爾respring循環(注意:如果在關閉之前請確保再次打開Reload System Daemons以使所有調整正常運行)

- 修正Reload System Daemons會失敗原因

- 添加apt列表緩存文件以簡化存儲庫的加載

- 採用雙版本跳號更新,可以防止因以前關於版本號的錯誤而導致的混淆

- 提高了加載調整的可靠性

- 提高加載patchfinder64的可靠性

- 更新存儲庫的APT列表緩存文件

- v37 版本 開始支援部分4K(A7 / A8)僅支援固定nonce和關閉OTA升級

[/mks_accordion_item]

[/mks_accordion]

準備安裝越獄工具

- 可運作 Windows、Mac、Linux 電腦

- 下載 Cydia Impactor 工具(用來安裝越獄APP用),由Cydia 之父Saruik推出製作,版本會隨時更新,建議重新下載一次,避免導致無法順利安裝ipa。

更新:目前Cydia Impactor 尚未更新,導致出現file: installer cpp; line:71,what_assert(teams.empty())錯誤,請改用「AltStore」安裝越獄工具:Windows版|macOS版 ,或是使用網頁版直接安裝「點我了解」。

unc0ver 越獄工具下載

下載位置官方同步(v4.0.0以上開始支援 iOS 13,這篇不在更新 iOS 13版本資訊,請轉移到「iOS 13越獄教學」)

v5.3.1 下載 (備份)

iOS 12~ iOS 13.5.5越獄教學

請先確保iOS 12~iOS 13 系統為符合越獄版本,傳輸線請確認是否能連結上電腦,越獄前請先用iTunes先備份一次,避免越獄時會出現錯誤問題。

更新:由於Cydia Impactor 已經無法使用,請改用「AltStore」安裝越獄工具:Windows版|macOS版 或是使用網頁版直接安裝「點我了解」。

步驟 1

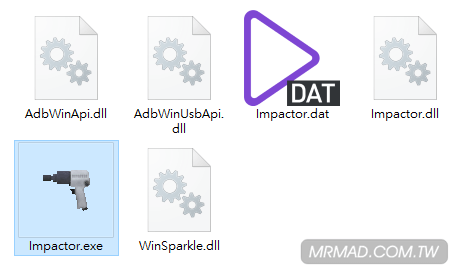

▼ 下載 Cydia Impactor 後,會是zip壓縮檔,請點選右鍵解壓縮出來,並點選「Impactor.exe」執行。

步驟 2

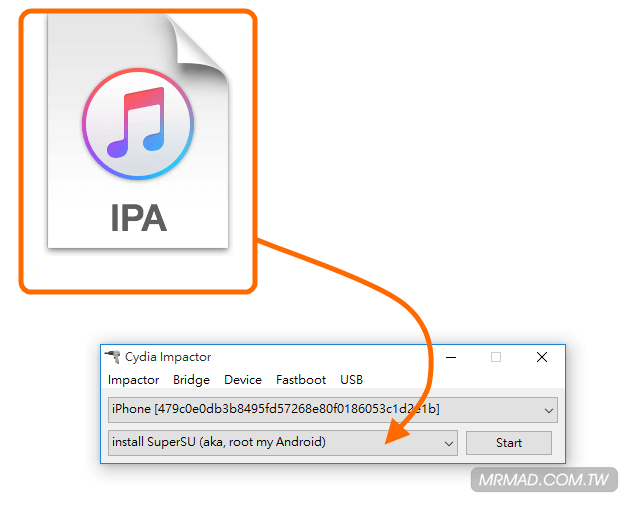

▼ 開啟後請將iOS設備接上電腦,確定Cydia Impactor都有抓到你的設備,並將剛下載的ipa直接拖拉到「Cydia Impactor」程式框上。

步驟 3

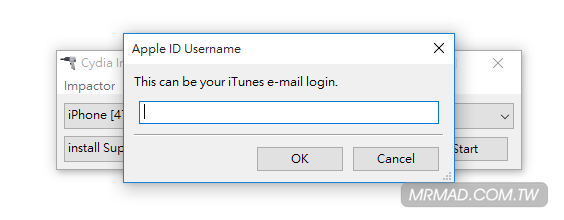

▼ 會跳出需要輸入 Apple ID,這工具比起其它大陸推出的 xx助手還安全,請放心輸入;注意如果 Apple ID 有開啟雙重認證用戶,請透過「另一篇教學」產生一組Impactor專用密碼。為何要輸入 AppleID 與密碼?主要是因為要幫你跑開通開發者流程,並安裝APP。

步驟 4

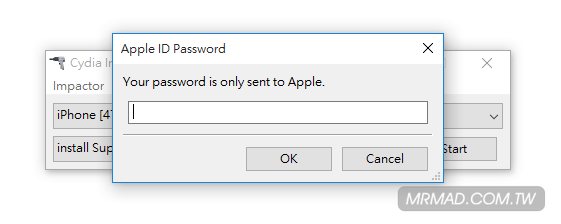

▼ 再來需要填寫AppleID的密碼。

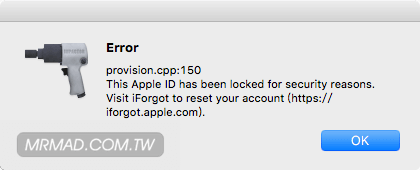

▼ 如出現150或168錯誤,你所填寫的帳號是有問題或是有二次認證的就會跳出這種錯誤,通常168都是有將AppleID開雙重認證才會跳出的錯誤,透過「另一篇教學 來解決,或是直接另外註冊一組新的 Apple ID來使用。

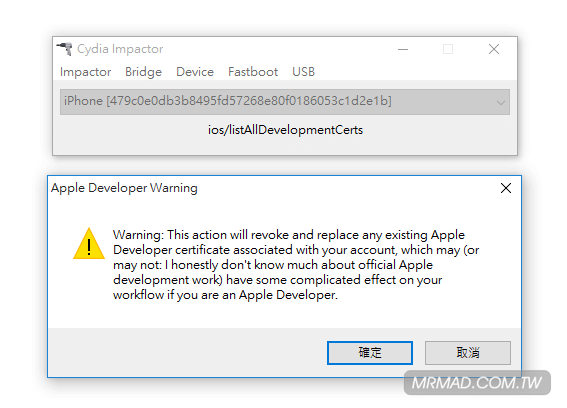

▼ 過程中如果跳出「Apple Developer Warning」提示窗點選「OK」繼續就好,不需理會點下「確定」依舊可安裝。

- 如跳出「provision.cpp:173」錯誤,表示密碼輸入錯誤。

- 如跳出「provision.cpp:57」錯誤,表示沒有解鎖設備進入主畫面信任設備連線。

- 如跳出「provision.cpp:62」錯誤,可參考另「一篇教學」來解決。

- 如跳出「provision.cpp:81」錯誤,可參考另「一篇教學」來解決。

- 如跳出「provision.cpp:158」錯誤,可參考另「一篇教學」來解決。

- 如跳出「provison.cpp:138」錯誤,可參考另「一篇教學」來解決。

- 發生 file: installation.cpp; line: 42; what: 錯誤,參考另「一邊教學」解決。

如還有更多 Cydia Impactor 錯誤代碼問題,參考《Cydia Impactor 常見各種錯誤解決方法全收錄》。

步驟 5

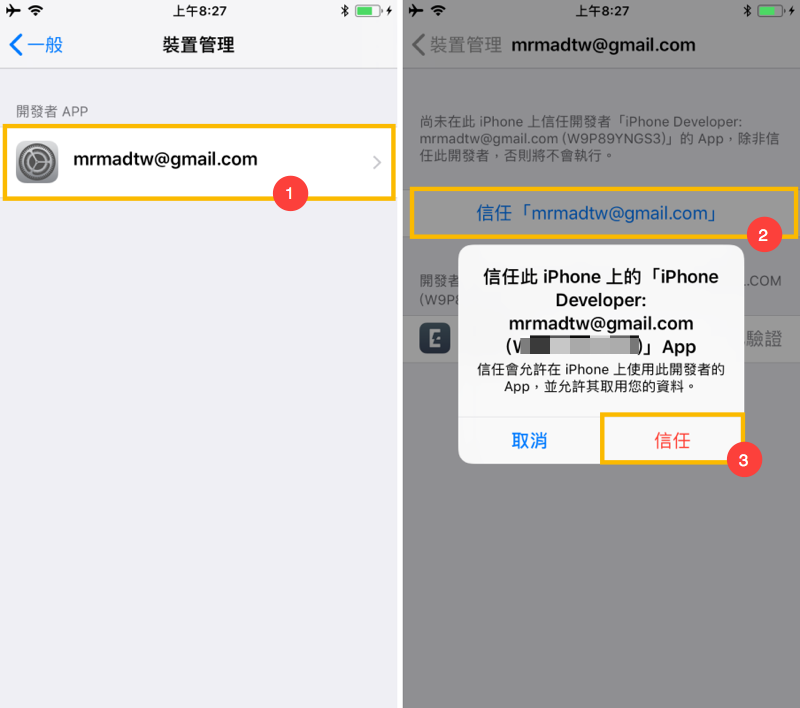

▼ 到「設定」>「一般」>「裝置管理 or 描述檔」內,點選認證(email顯示可能會不同)進入,會跳出詢問窗口點擊「信任」,才能讓工具進行越獄。如卡無法信任憑證,請確認網路是否正常,依舊不行請移除越獄APP重裝一次(步驟1.~步驟6.)。此為先前APP範例圖,每個人會顯示不同。

步驟 6

![[越獄教學] iOS 12 ~ 12.1.2 越獄工具 unc0ver 正式支援1](https://mrmad.com.tw/wp-content/uploads/2019/02/unc0ver-ios12-1.jpg)

步驟 7

【越獄前再次提醒】

⚠️不要有 OTA升級檔案就立即越獄,點擊後白蘋果設備資料一去不回,先透過「此篇教學移除OTA升級檔檔」。

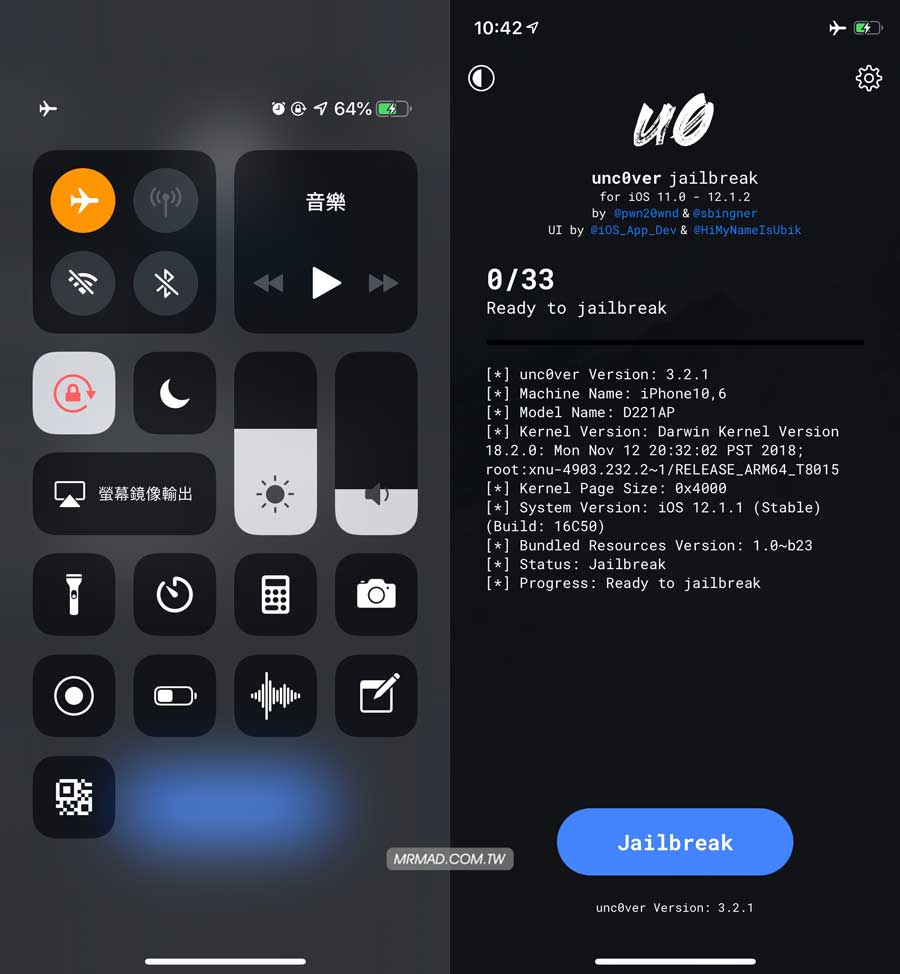

⚠️建議先開啟「飛航模式」再越獄,成功機率會提升,如發生錯誤可嘗試關閉 Siri 功能。

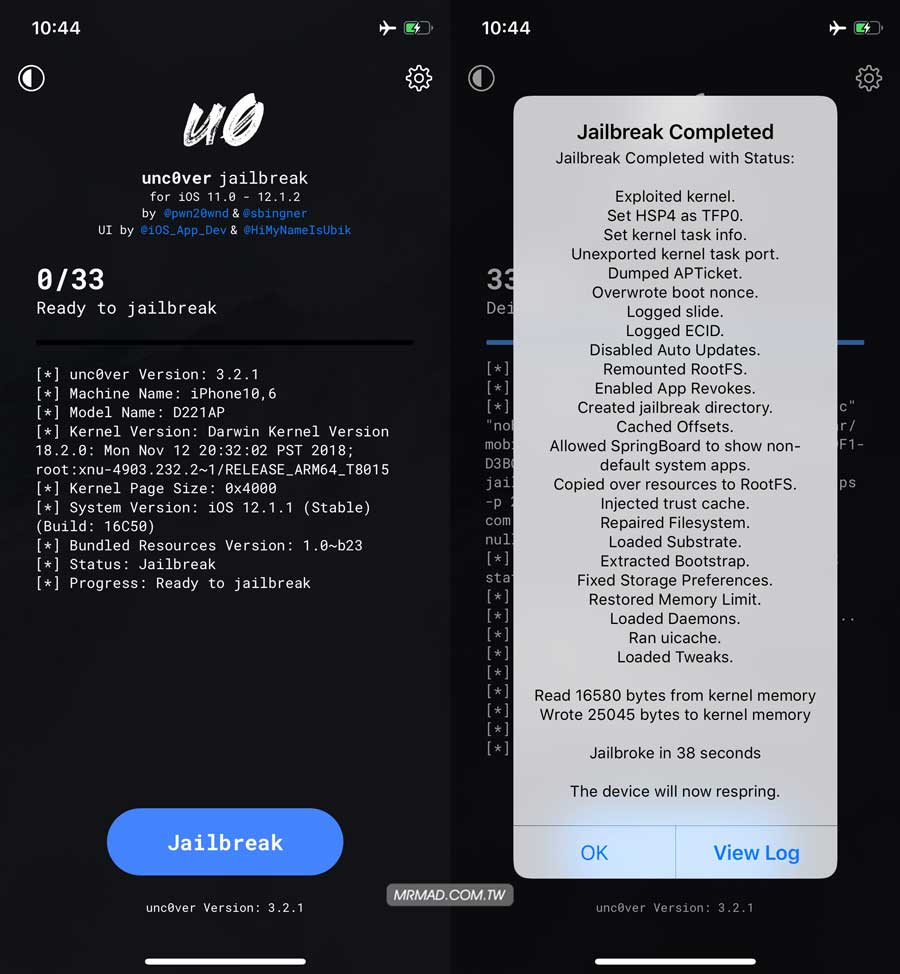

透過控制中心開啟「飛航模式」,開啟 unc0ver 越獄工具並且點擊「Jailbreak」開始越獄。

步驟 8

▼ 會看見一對程式碼在跑,等跑完後會再跳出另一個提示「bootstrap has been successfully extracted. the device will now be restared.」,表示Bootstrap已經成功取出,點擊「OK」會重啟設備。

如果顯示「unable to get debs for packages to repair」錯誤,可以另外下載由瘋先生修正的.ipa包,再次透過「AltStore」安裝即可。

步驟 9

重開機後,再次打開 unc0ver App ,點擊「Jailbreak」開始越獄,當越獄完成後,會顯示 Jailbreak Completed 表示越獄成功,點擊「OK」即可。

步驟 10

▼完成越獄後,出現「Cydia」就表示已經越獄成功,並且注意第一次開啟 Cydia APP 時 ,保持網路正常。

![[越獄教學] iOS 12 ~ 12.1.2 越獄工具 unc0ver 正式支援5](https://mrmad.com.tw/wp-content/uploads/2019/02/unc0ver-ios12-5.jpg)

▼如跳出重躍升級項目,直接點選「升級重要套件」即可。沒有跳出就不需理會,因為你所裝的版本是最新包含這些重要套件的版本。

越獄過程錯誤解決辦法

[mks_accordion]

[mks_accordion_item title=”出現 Unable to get debs for packages to repair 錯誤訊息 “]

如果顯示「unable to get debs for packages to repair」錯誤,可以另外下載由瘋先生修正的.ipa包,再次透過「AltStore」安裝即可。

[/mks_accordion_item]

[mks_accordion_item title=”出現RootFS already mounted 錯誤訊息 “]

[/mks_accordion_item]

[mks_accordion_item title=” 切換越獄漏洞教學(適合用於越獄總失敗使用) “]

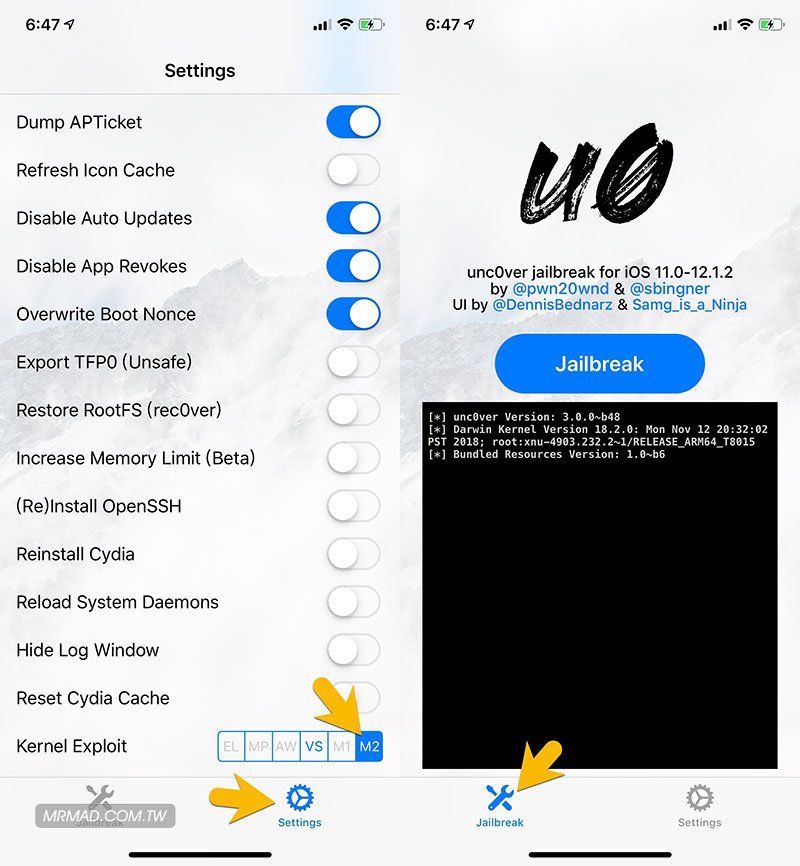

▼ 先切換至「Settings」設定頁面,確認「Kernel Exploit」是否有切換成「M2」(此漏洞是使用@iBSparkes 的 machswap2 ),比起原本「VS」(voucher_swap漏洞)速度更快,且成功機率也會更高,設定完成後就可切回「Jailbreak」頁面。

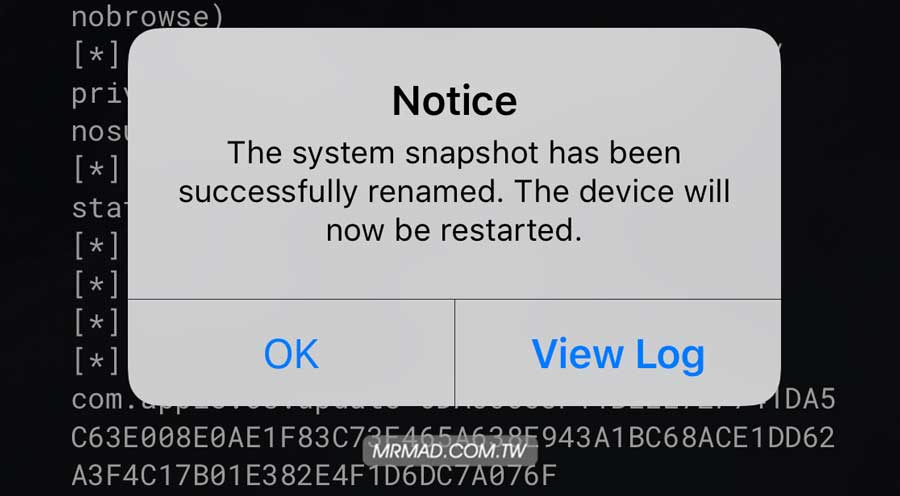

▼ 點擊「Jailbreak」按鈕,就可開始越獄。越獄工具會顯示「The system snapshot has been successfylly renamed. the device will now be restarted.」這表示先替當前系統做一個快照,並且會重開,只要點擊「OK」即可,就會自動重新開機。

![[越獄教學] iOS 12 ~ 12.1.2 越獄工具 unc0ver 正式支援2](https://mrmad.com.tw/wp-content/uploads/2019/02/unc0ver-ios12-2.jpg)

[/mks_accordion_item]

[mks_accordion_item title=” 出現一直轉圈無法進入越獄環境解決方法 “]

▼就可再次打開越獄工具點擊「Jailbreak」按鈕,開始越獄。如果發生越獄過程跑完後,會進入黑畫面螢幕中央一直轉白圈狀態,這就表示進入 Respring 重新載入主畫面狀態,就會順利進入越獄環境。

PS. 如果想了解 unc0ver 越獄工具設定內選項,可詳見「另一篇教學」。

![[越獄教學] iOS 12 ~ 12.1.2 越獄工具 unc0ver 正式支援4](https://mrmad.com.tw/wp-content/uploads/2019/02/unc0ver-ios12-4.jpg)

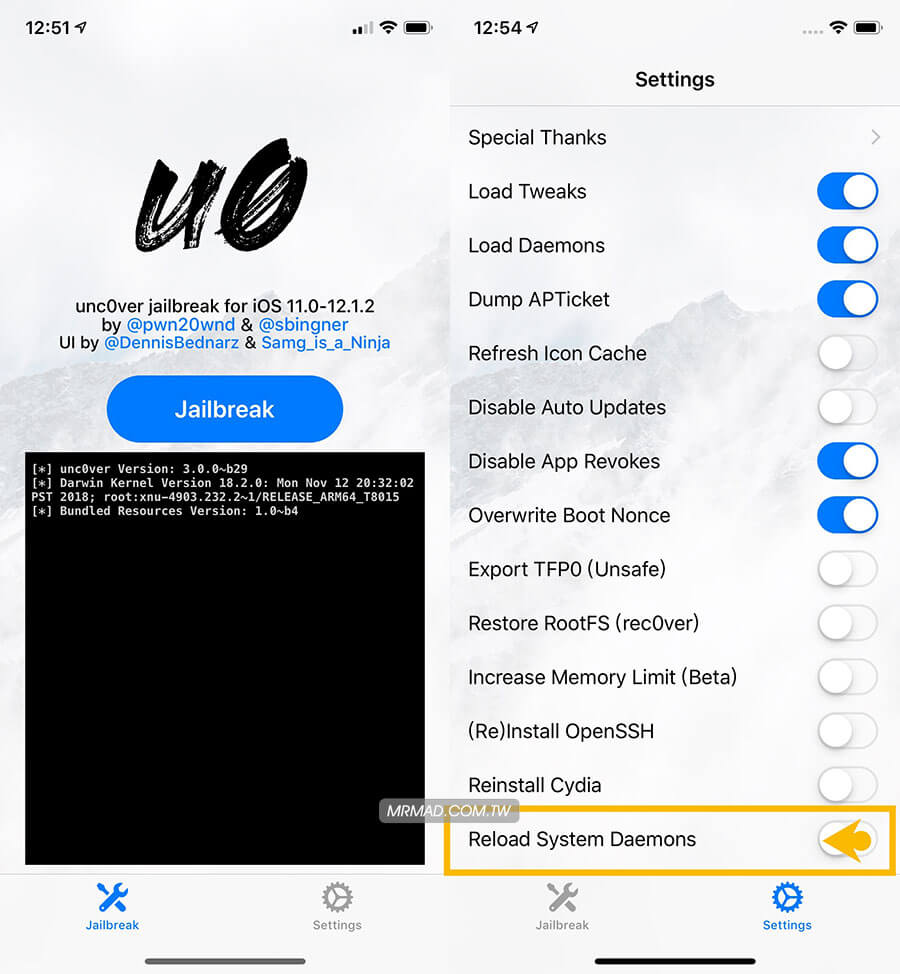

▼ 假如發生一直卡在 Respring 轉不停都無法進入系統,要強制讓 iOS設備強制重開機,再透過底下方法解決

打開 unc0ver越獄工具切「Settings」頁面,將「Reload System Daemons」選項關閉,再次點擊「Jailbreak」越獄或激活越獄即可順利進入。

[/mks_accordion_item]

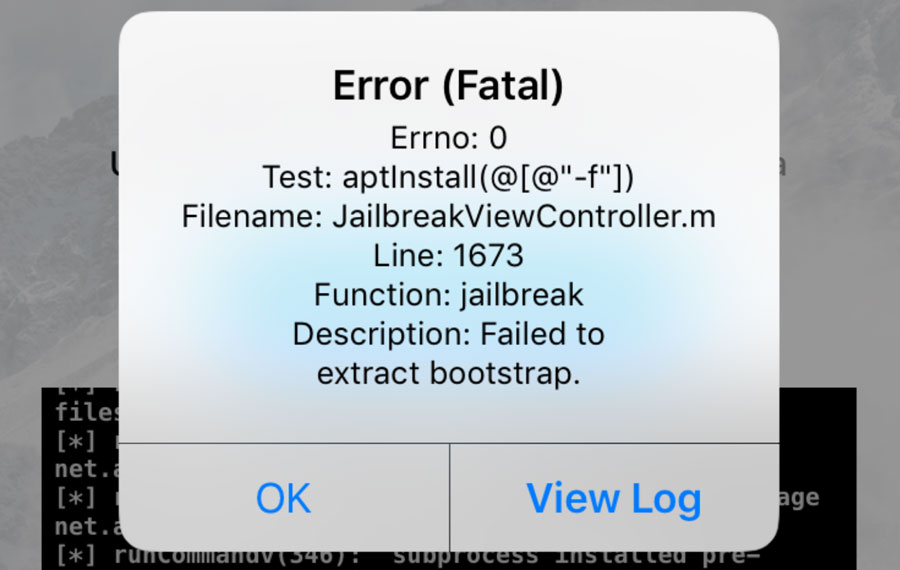

[mks_accordion_item title=” 顯示 extract bootstrap 錯誤解決方法 “]

(越獄發生錯誤)如果越獄顯示 extract bootstrap 錯誤,請點選「Settings」頁面,打開「Restore RootFS(rec0ver)」開關,清除越獄,並且重新在將「Restore RootFS(rec0ver)」關閉,重新越獄一次。

[/mks_accordion_item]

[mks_accordion_item title=” 過程如果卡在 Exploiting (2/38) 或 Exploiting (27/38) 解決方法 “]

- 確認是否有將 OTA 更新檔案刪除。

- 確認飛航開啟、和關閉 Siri 。

- 確認刪除多工背景所有 App 。

- 下載最新越獄工具。

[/mks_accordion_item]

[mks_accordion_item title=” 過程如果卡在 Error (22/31) Unable to upgrade apt packages 解決方法 “]

依照「這篇教學」操作一次,並再次越獄。

[/mks_accordion_item]

[/mks_accordion]

為什麼 Cydia 閃退?

那一定會有用戶發現為什麼打開 Cydia 閃退現象,有兩種原因

- 當設備重新開機後,就要打開uncover越獄工具點擊「Jailbreak」激活越獄。

- 沒有在越獄環境下,同樣要打開uncover越獄工具點擊「Jailbreak」激活越獄。

uncover越獄閃退?

由於這是透過自己 Apple ID 免費開發者帳號來安裝未經 AppStore 審核上架的 APP,因此會導致「unc0ver」越獄APP每隔七天就要透過電腦重新簽名一次。否則在下次重開機時,會導致unc0ver App閃退無法正常開啟來激活越獄環境,只需要從步驟2到步驟8這幾個步驟才能夠順利開啟Cydia APP與激活越獄環境。

但7天過後沒關機會不會造成越獄環境影響,正常來說是不會影響,也可以維持七天後不重開機就可以一直使用下去,等到哪天突然要重開機時候,在透過電腦重新安裝一次unc0ver 越獄APP即可。

不過對於七天重簽問題也不需要感覺太過於麻煩,過去有開發者已經推出 ReProvision 工具要來解決此問題,可以直接透過 iOS 重裝越獄APP,已經不需要在透過電腦重簽,詳細請看底下教學

如何更新越獄APP?

升級越獄App工具四大步驟

- 先移除舊版越獄APP(如同刪除APP相同)

- iOS 設備重開機

- 透過電腦使用 Cydia Impactor 安裝新版APP

- 激活越獄,更新完成

或是也可以透過「這篇教學」來實現免電腦透過 iPhone 升級更新越獄工具版本,也極力推薦大家使用這方法更能實現自動重簽。

Cydia基本認知與必裝插件

- 步驟1.Cydia基本功能與操作技巧學習,新手請仔細閱讀(點我去看教學)

- 步驟2.電腦也能讀取越獄資料夾(點我去看教學)

- 步驟3.越獄禁忌哪些不能操作?(點我去看注意事項)

- 步驟4.越獄基本認知(點我去瞭解)

- 步驟5.遇到JB問題Q&A(點我去看Q&A)

- 步驟6.Cydia所有紅色與黃色錯誤訊息排除方法(點我去看Q&A)

請勿隨意亂安裝還無法支援iOS 12插件,避免導致衝突發生,建議透過「iOS12支援清單查詢」是否可支援。

解除越獄和恢復原廠狀態教學

注意目前SHSH認證都已經關閉,已經無法再利用iTunes重刷或回復至已經關閉認證 iOS 12 或以前版本,僅可以使用 uncover 越獄工具來實現

教學:如何移除 iOS 12 越獄工具 Unc0ver 教學

想了解更多Apple資訊、iPhone教學和3C資訊技巧,歡迎追蹤 瘋先生FB粉絲團、 訂閱瘋先生Google新聞、 Telegram、 Instagram以及 訂閱瘋先生YouTube。

留言功能已關閉。