過去幾個禮拜越獄話題一直圍繞在A5~A11設備的checkra1n越獄,不過iPhone XS~iPhone 11系列設備用戶也不用太過於失望,越獄開發者Pwn20wnd已經針對A12或A13設備用戶提出建議,不要升級至 iOS 13.2 立即降回 iOS 13.1.3 等待越獄。

想要替 iPhone XS、iPhone XS MAX、iPhone XR、iPhone 11、iPhone 11 Pro系列實現iOS 13越獄,是無法依賴checkra1n這款越獄工具,主要是因為這款越獄是來自@axi0mX所挖掘到的BootRoom漏洞,被稱為checkm8,屬於一個永久無法被蘋果透過系統更新修補的硬體漏洞。

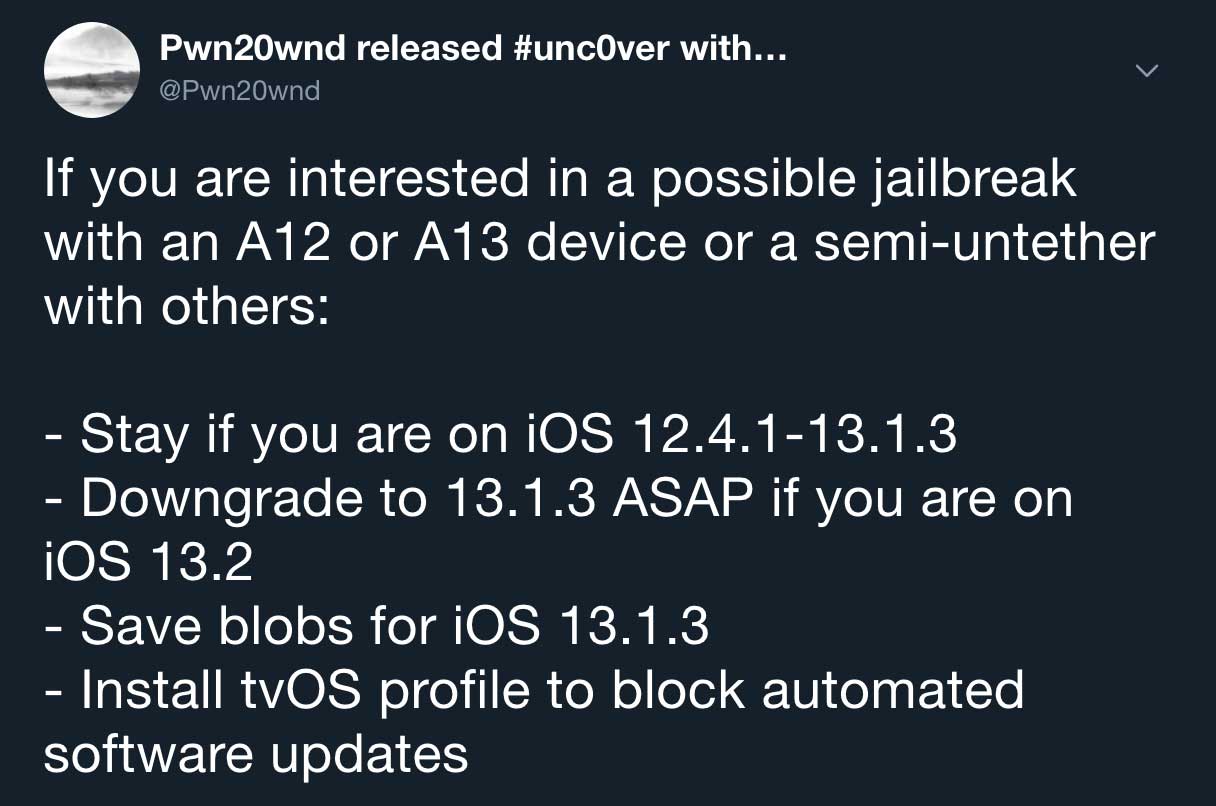

不過新款 iPhone 、iPad 用戶也別太過於失望,近日知名開發者Pwn20wnd也已經提出警告,對於A12或A13設備想要實現 iOS 13越獄,不要升級至 iOS 13.2,他也公開提出底下幾點建議:

- 已經在 iOS 12.4.1~13.1.3用戶,建議維持當前版本

- 如果已經升級至 iOS 13.2,盡快降回 iOS 13.1.3

- 儲存好 iOS 13.1.3的shsh2(Blob)

- 安裝防止 iOS 13 OTA升級描述檔

另外提醒一點:請勿直接使用iTunes保留資料方式降級,也就是下在iOS 13.1.3 ipsw方式,直接使用 iOS 13.2 降回 iOS 13.1.3,這種做法會造成健康數據打不開錯誤,比較建議採用「先備份後改代碼降版回復方法」。

根據瘋先生進一步瞭解,主因是在最新 iOS 13.1.2 被發現到一個內核漏洞,此漏洞存在於 iOS 12.4.1~iOS 13.1.3,是由奇虎安全研究團隊360 Vulcan Team 成員 SorryMybad(老实敦厚的大宝)所發現,不過此漏洞也已經被 Apple 在 iOS 13.2 修補,目前未知CVE編號。

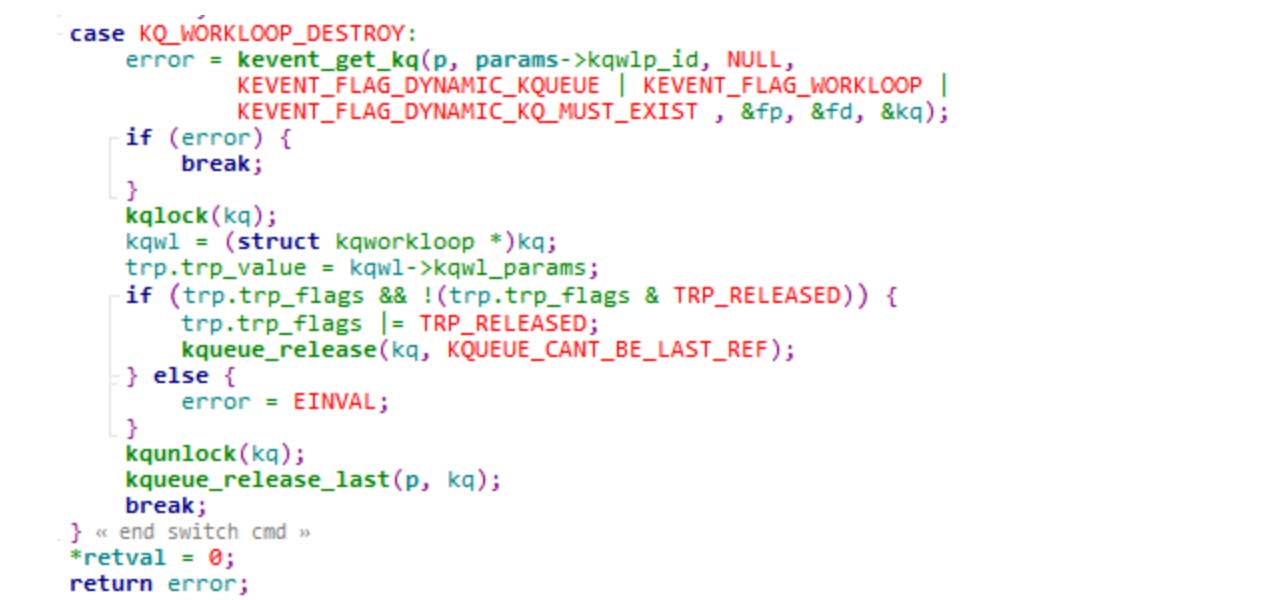

SorryMybad 描述漏洞主要是出現在一個最新增加的 “syscall: kqueue_workloop_ctl” 上,主因是會調用底層函數kqueue_workloop_ctl_internal ,漏洞沒有任何 MACF check,可用於任何沙盒提權,其中也包括 Safari,並且將漏洞重點提示公佈至 Project Moon平台上。

Pwn20wnd 最後也補充強調:

「這個內核漏洞(tfp0)要在iOS13(A12和A13設備)實現,那需要有花更多時間處理,他也建議A12設備用戶建議先停留在iOS 12上,會比較快看見 iOS 12.4.1~12.4.3越獄工具。至於A5~A11設備用戶將會看見即將推出的checkra1n越獄,能夠與unc0ver直接切換使用,能夠在設備完全沒電或需要重新開機時,就算沒有電腦還是可以使用unc0ver越獄實現越獄。」

從以上可得知,接下來 iOS 12 新款越獄支援會比 iOS 13 更早看見,大家有疑慮的 checkra1n 在重開機後需要靠電腦激活問題,已經有完美解決方案,不需依賴電腦也能利用unc0ver來激活越獄。

這漏洞可被視為一個全新內核Bug,能有助於越獄開發tfp0漏洞,如果Pwn20wnd成功在 iOS 13上成功完成這漏洞,那麼Apple最新款iPhone 11、iPhone 11 Pro和iPhone 11 Pro Max首款越獄也就離我們不遠了!

延伸閱讀

- iPhone硬體漏洞代碼被公開!能讓數億台iOS設備降級和完美越獄

- Luca Todesco 透露 checkra1n 越獄開發進度非常順利

- 越獄大神 Luca 準備推出首款永久 checkra1n 越獄工具

想了解更多Apple資訊、iPhone教學和3C資訊技巧,歡迎追蹤 瘋先生FB粉絲團、 訂閱瘋先生Google新聞、 Telegram、 Instagram以及 訂閱瘋先生YouTube。