經過前天爆發22萬筆iCloud帳密遭洩密後,對許多有越獄過的盜版用戶來講真的會讓人產生恐懼感,深怕自己帳密遭外洩除了要更改密碼或開啟二次認證後,除此之外我們還可自己檢查看看是否有中了KeyRaider木馬,如果有查到dylib木馬者就表示你的帳密已經在這22萬筆清單中,威鋒所提供的查詢網頁僅只是存留的1X萬筆資料,並非全部,自己動手檢查一下,如找後並刪除這支KeyRaider木馬程式給移除即可。

前提條件

1.支援iOS5~iOS8越獄用戶,如沒有越獄請參考這篇iOS 完美JB教學與技巧

2.加入蔡明美軟體源「http://cydia.angelxwind.net」,如果不會請參考這篇JB後Cydia教學

透過軟體源安裝教學

Step 1. ▼ Cydia 搜尋「Mobileter」,會找到「MobileTerminal」,請確認版本是521-karen-1以上,作者底下欄位是Karen’s Rineapple Repo才是,此版本可支援iOS5~iOS8用戶安裝,並將它安裝起來。

Step 2. 點選「確認」安裝,安裝完畢再點下「回到Cydia」。

木馬檢查教學

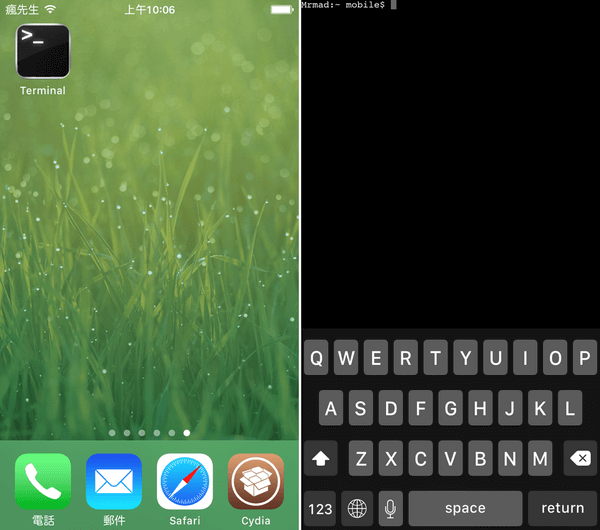

Step 1. ▼ 安裝好後會出現在iOS桌面上,請開啟它會出現右方類似DOS畫面,這就是Terminal,瞭解Linux系統指令的使用者,就可直接用這來查詢相關資訊,不過我們想下達top指令時,會發現無法使用,這部分底下會繼續教學。

Step 2. ▼ KEY 入查詢指令「grep -r wushidou /Library/MobileSubstrate/DynamicLibraries/*」,輸入完成後,按下虛擬鍵盤「return」即可。

Step 3. ▼ 就可得知有沒有中了木馬結果,通常會有底下兩種情形。

第一種顯示 直接執行「沒跳出任何結果」, 表示沒有中木馬,如果顯示No such file or directory表示資料夾位置打錯。

第二種顯示會找出檔案,從菊線劃出部分,這些就是已經遭受感染的dylib木馬檔案,範例圖是有DataMeter.dylib與My Battery.dylib兩個插件含有dylib木馬。

刪除木馬檢查教學

▼ 我們可透過iFile或Filza這類iOS系統管理工具,到資料夾位置「/Library/MobileSubstrate/DynamicLibraries」內將找到的dylib木馬移除即可,底下是範例圖,並非那個檔案中dylib木馬,刪除檔案後,請至Cydia內在去移除那些插件即可完成。

解決防護方法

刪除後還必須做以下作業,才能有效防護

1.移除軟體源與盜版軟體源

2.修改AppleID密碼(改密碼教學)

3.啟用蘋果二次認證(二次認證教學)

想了解更多Apple資訊、iPhone教學和3C資訊技巧,歡迎追蹤 瘋先生FB粉絲團、 訂閱瘋先生Google新聞、 Telegram、 Instagram以及 訂閱瘋先生YouTube。