勒索病毒過去都是要靠用戶自己去點選或開啟導致才會感染,最近又出現一款新的變種勒索病毒為WannaCry(WanaCrypt0r 2.0),不需要用戶去開啟就會遭受攻擊與感染,主要是透過Windows XP/Vista/7/8/8.1 的漏洞進行攻擊,可造成在短時間內就能導致肆虐全球電腦與伺服器,而台灣也在這次名單中,也成為了感染排行第二的名單國家。

WanaCrypt0r 勒索病毒

WanaCrypt0r 2.0 又名WannaCry(中譯:想哭) 在這次攻擊中,與以往的方式不同,是透過微軟的MS1-010漏洞進行攻擊,攻擊者會直接掃描IP並檢查Port 445是否有被開啟,假如有開啟時就會開始傳送駭客自行特製的封包來檢查判斷對方系統是否存在SMB漏洞,當遭受入侵的電腦drop勒索軟體後,就會繼續開始自動在掃描其它主機的Port 445電腦,讓受到感染電腦能夠再自動進行攻擊其它主機,使用手法是P2P的傳遞式攻擊,導致能夠在短時間內進行大量散播勒索病毒。

台灣目前遭受感染大多數為Windows XP、7與8.1居多,大多是針對Windows的SMB漏洞進行攻擊,從這裡也可以發現到不少用戶,Windows長久都沒啟用自動更新的習慣,或者是一直維持在舊系統,導致這次台灣的資安漏洞再次排列全世界前幾名。

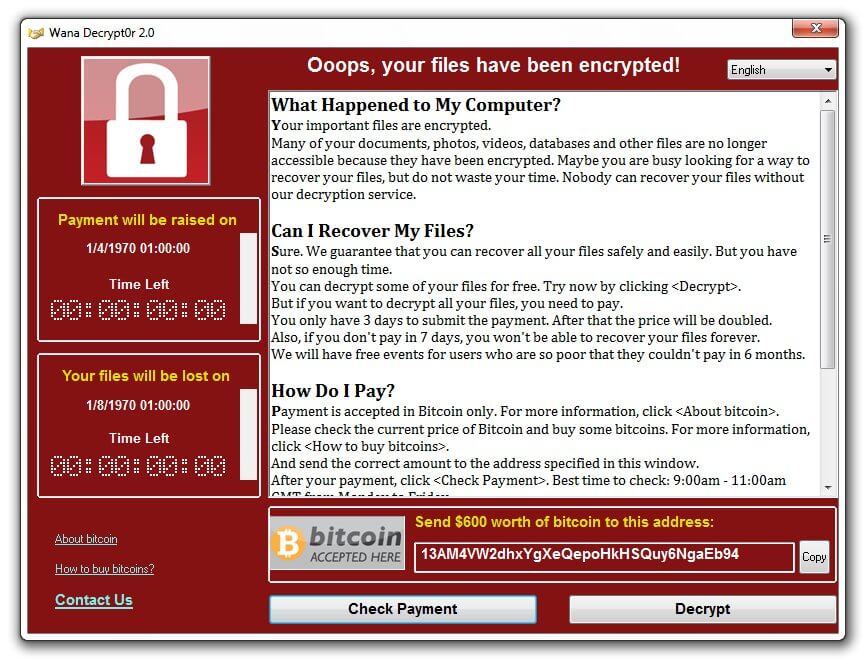

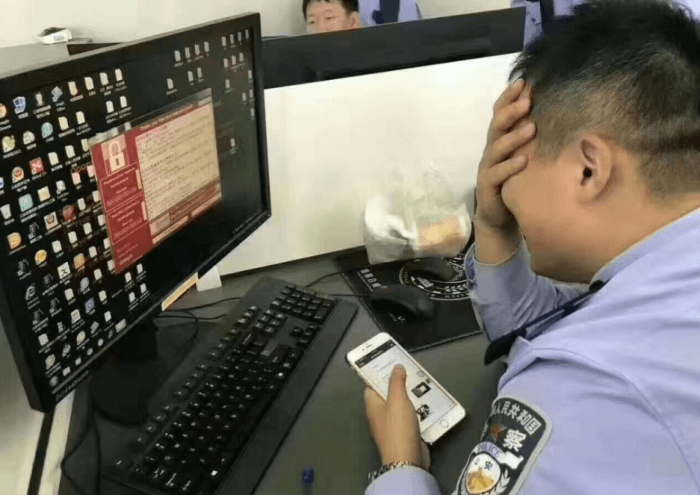

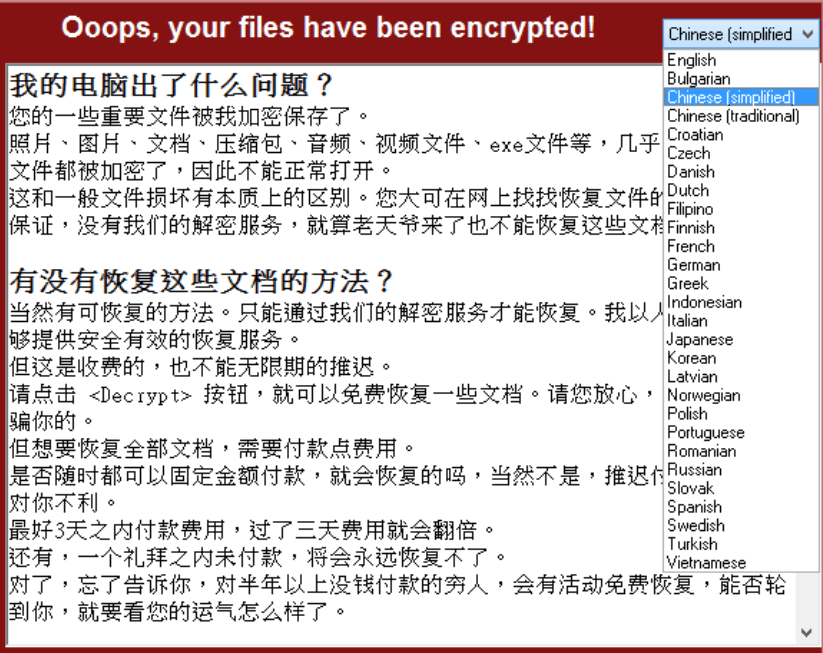

目前已經有74個國家遭受感染,台灣、印尼、俄羅斯、日本、西班牙、德國、菲律賓、烏克蘭等國都是受到大量感染的國家,其中台灣也是被攻擊成功排行第二名的國家之一,當感染後電腦內所有資料都會被加密,所有檔案都會被加密成.WNCRY檔案,畫面上會跳出紅色視窗要求支付價值300美元比特幣當成贖金,如果在三天內無支付,就會加倍贖金金額,超過七天後就會自動刪除解密的金鑰,導致檔案無法透過解密金鑰復原,勒索軟體的介面也包括繁中語系在內共有 28 種國家語言,企圖明顯就是要針對全球各國用戶。

修補漏洞方式

本次漏洞在Windows 10系統上不受影響,影響的是Windows XP、Vista、7、8、8.1用戶,請盡快開啟Windows Update更新。如已經更新請到「控制台>系統及安全性>Windows Update>檢視更新記錄」檢查是否有KB4012215的更新檔案,如沒跳出更新檔也可以透過底下的手動方式進行更新。

警告:Windows XP、Vista、8微軟很早就已經停止更新,微軟最後也破例提供數項舊有的作業系統之修補程式,不過建議可以升級至Windows 10以上避免後續還會有這類漏洞攻擊。

只要更新到底下最新版本即可,假如已經更新到5月份,就不需要再更新3、4月檔案。

3月安全更新編號

- Windows 7:KB4012215

- Windows 8.1:KB4012216

4月安全更新編號

- Windows 7:KB4015549

- Windows 8.1:KB4015550

5月安全更新編號

- Windows 7:KB4019264

- Windows 8.1:KB4019215

更新檔下載

- Windows Server 2003更新:SP2 x64位元、SP2 x86位元

- Windows XP更新:SP2 x64位元、SP3 x86位元 、Embedded SP3 x86

- Windows 8更新:64位元更新、32位元更新

- Windows8.1更新:64位元更新、32位元更新

- Windws 7更新:64位元更新、32位元更新

Windows XP與8非官方修補方式

此為民間推出的解決方法,直接手動關閉SMBv1服務,但不難確保後續會有其它漏洞在受到攻擊,建議後續盡快升級Windows系統,才是最終解決之道。

Windows 8

- 打開命令執行提示字元,可透過搜尋功能找cmd就能開啟。

- 輸入「powershell」執行。

- 繼續輸入「 set-ExecutionPolicy Unrestricted 」執行。

- 繼續輸入「set-SmbServerConfiguration -EnableSMB1Protocol $false 」執行。

- 此時會跳出是否要修改 SMB Server Configuration 的確認提示?請打入「Y」執行。

- 最後透過底下指令檢查是否成功,並重開機即可。

get-SmbServerConfiguration | Select EnableSMB1Protocol, EnableSMB2Protocol

Windows XP

- 到「開始」>「設定」>「控制台」>「網路連線」選擇對外連線的區域連線名稱,透過右鍵點選「內容」。

- 將「File and Printer Sharing for Microsoft Networks」左方的勾取消。

- 重開機一次。最後還是不建議再繼續使用XP,因為漏洞太多也容易遭受攻擊,很多服務也都不再支援XP。

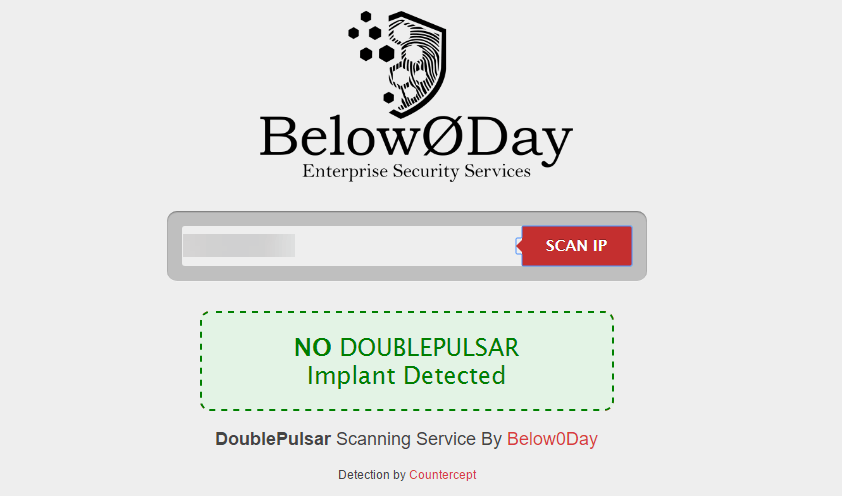

線上檢查是否有漏洞

可使用below0day線上檢查漏洞網站,直接輸入電腦或是伺服器IP,就可進行檢測是否有漏洞。出現NO DOUBLEPULSAR Implant Detected代表沒事,沒事不代表不用更新,還是要進行修補更新動作。

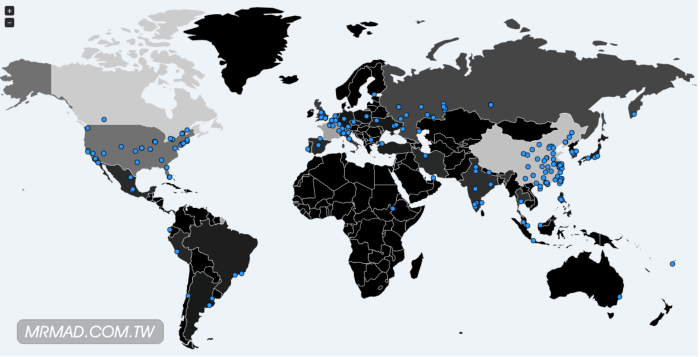

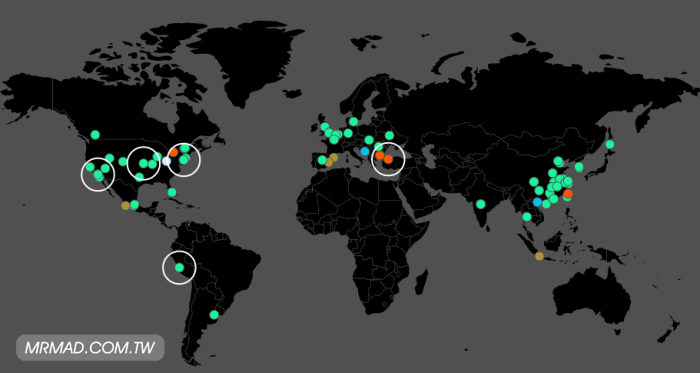

線上即時觀看感染國家

好奇有哪些遭受到勒索病毒的攻擊,可透過底下兩個網站進行瞭解,當前全世界感染狀態。

MalwareInt

能直接統計顯示當前感染數量。

Full Spectrum Cyber Pew Pew

會有動畫效果,一直彈跳出目前那個國家遭受感染。

已經遭受感染該怎麼辦?

更新:WanaKiwi:對抗勒索病毒 WanaCrypt0r 解密工具出現!

目前您能做的就是先拔除網路線與停止上網,立即重新開機,透過外接系統進行開機或使用安全模式開機,先將還尚未被加密的重要資料先複製到外接式硬碟上,最後將整台電腦重灌,目前還尚未有任何解密方法,如果是有救援公司號稱可解密這些檔案,其實是假的!

後續防範

備份資料

將電腦中所有重要的檔案進行備份,建議使用外接硬碟或是透過Gmail、Dropbox等雲端空間進行資料備份,備份完成的檔案就不要在電腦上可以讀取,完全格離開來,後續如果不小心感染到勒索病毒,先將系統整個重灌後,再將資料還原恢復,請勿在感染時候還接回備份工具。

安裝防毒

現在防毒並不是防病毒,而是要防範類是這種惡意攻擊的木馬,建議平時安裝好防毒軟體並保持病毒碼正常更新,不要心存自己電腦不會中毒的想法。

謹慎開啟連結與檔案

現在透過FB瀏覽資訊很方便,但也是最容易開啟不明的管道之一,這類都會偽裝成情色圖片或是聳動標題讓你點入,建議不要開啟不明的網址,另還有連同收信時候也不要點選未知名的連結與附件檔,不下載非法與不明的軟體。

作業系統保持更新

這次台灣會是全世界排行第二名最多感染國家,這也將會再次引起全世界駭客注意,認為台灣用戶對於資安防護這方面得薄弱,後續可能會有另一波的攻擊將會針對台灣用戶而來,因此我們無法保證下一次的攻擊會是如何,也別認為繼續使用舊有Win XP系統可在戰十年,完全不受到任何影響,建議還是保持作業系統的更新,避免電腦上所保存的文件資料、照片一夕之間會化成烏有,如果真的要動用支付贖金,真的會有風險,畢竟我們無法確定支付後解密工具是否能夠正常運作。

想了解更多Apple資訊、iPhone教學和3C資訊技巧,歡迎追蹤 瘋先生FB粉絲團、 訂閱瘋先生Google新聞、 Telegram、 Instagram以及 訂閱瘋先生YouTube。