國外 Cybernews 資安研究人員揭露,一個橫跨全球、規模空前的帳號密碼資料庫近日在暗網曝光,涉及超過 160億筆來自Google、Apple、Facebook等平台的帳密資訊,更有多外專家警告,此次外洩規模不僅刷新歷史紀錄,更恐成為駭客大規模攻擊的作戰藍圖。

160億筆帳密究竟包含什麼?惡意程式竊取與舊資料包再利用

根據《Cybernews》報導,這批擁有160億筆超大規模外洩帳密資料庫大部分數據來自多種不同來源的彙整,包括:

- 資訊竊取惡意程式(infostealer malware)竊取紀錄

- 過往憑證填充(credential stuffing)攻擊使用資料

- 歷史外洩資料的重組與重新包裝

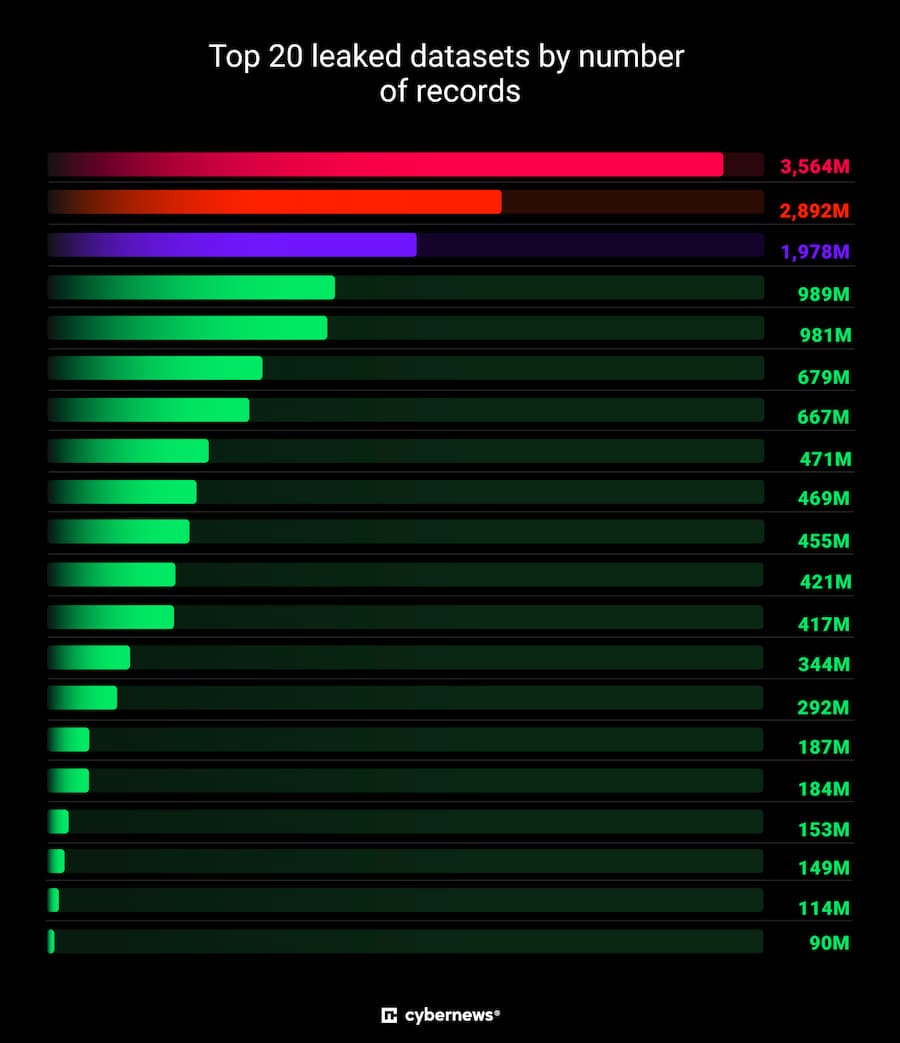

換句話說,這並非單一事件所造成的集中性外洩,而是長期累積下來的多波次資料所構成的超大集合。安全團隊自2025年初開始追蹤,至今已鎖定30個包含數千萬至超過35億筆不等的外洩資料集,規模遠超先前外流資料,總量高達160億筆,是有史以來最大規模的帳號密碼洩漏事件。

《Cybernews》研究人員指出,這些帳密資料格式一致,常見組合為「網站URL+使用者帳號+密碼」,部分資料還包含 token、cookie、metadata 等資訊,足以讓駭客能針對未啟用雙重認證的系統發動更高精度的攻擊。

帳密外洩受影響服務包括哪些?

《Cybernews》調查發現資料集內擁有各大主流線上服務,受影響服務包括Google、Apple、Facebook、GitHub、Telegram,甚至政府入口網站等主流平台,涉及社群帳號、VPN登入、開發者系統等多種敏感用途。

這些外洩資料庫的命名方式各異,從通用名稱如「logins」、「credentials」,到較具地理或平台指涉性的命名,有些資料甚至包含商用雲端服務資料、加密鎖檔案清單等企業導向數據,亦有資料庫名稱暗示其源自某種特定惡意軟體。

研究人員強調,這已不是單純的帳密外洩,而是一場系統性、具武器化潛能的資安攻擊基礎建設,與過往在Telegram等平台流通的駭客行徑不同,這次資料多以集中式傳統資料庫形式儲存,顯示駭客手法正朝更有組織化、工業化方向發展,同時這些資料已進入地下市場,被黑客大量流通與利用。

資安業者Dispersive副總裁Lawrence Pingree表示:「160億筆帳密本身就是高度可武器化的資料,無論是被重組、販售還是個別濫用,都將對個人與企業資安構成實質威脅。」

Google、Apple有漏洞造成帳密外洩?主因來自於使用者習慣

那也有人擔心造成「160 億筆帳密外洩」,是不是就代表Facebook、Google、Apple 的伺服器遭駭客入侵導致資料洩密?

根據揭露此事件的關鍵人物 SecurityDiscovery 負責人 Bob Diachenko 澄清,這並非針對 Facebook、Google 或 Apple 的集中式資料外洩事件,也就是說這些大型科技公司本身的伺服器並沒有被入侵。

他補充在資訊竊取惡意軟體(infostealer)所蒐集的資料中,確實出現了指向 Apple、Facebook、Google 登入頁面的憑證紀錄,這代表個別使用者的帳號主要是因電腦或瀏覽器遭木馬感染後才被竊取,再被轉售至暗網。

能夠竊取這些資料來源主要與資訊竊取型惡意程式(Infostealer)有關,據以色列資安公司 Hudson Rock 的說法,這類簡單惡意程式都會藏匿在盜版軟體、惡意PDF、遊戲模組或破解工具內,只要用戶自行裝置安裝後,惡意程式就能自動竊取設備內資料並送進暗網交易平台,包括:

- 文件、自動填寫資料、帳號清單

- session cookie(可繞過登入的臨時驗證)

- 公司內部工具登入資訊

- VPN 憑證

從密碼到醫療資訊,到內部商業機密,這些資料已不是單純「外洩」可形容,就算你的密碼平常是記錄在紙本上,只要電腦或手機設備遭受感染,同樣帳密資料也會遭外洩。

資安研究員指出,幾乎每天都有人發現企業或第三方系統未加保護的雲端儲存空間,內部放著數以數百萬的用戶資料,甚至包含敏感商業文件、醫療影像、財務報表,這些外洩,往往不是駭客入侵造成,而是「設定錯誤」或「沒有人記得這台伺服器還在運作」。

資安威脅真實存在,用戶需立即擁有基本防護意識

Keeper Security 執行長 Darren Guccione 提醒,用戶應全面檢視帳密使用習慣,並避免重複使用相同密碼,善用密碼管理工具與暗網監控服務,他指出真正危險的,不只是帳密資料外洩,而是你不知道哪些帳號早已被盜用。

前美國國安局專家 Evan Dornbush 更直言:「密碼再強也抵不過資料庫被入侵,通行密鑰才是抵禦未來威脅的防線。」

KnowBe4 資安倡導者 Javvad Malik 認為:「這是一場全民教育與企業投資並行的戰爭。」但 MetaCert 執行長 Paul Walsh 則反駁:「當防禦端失能,不該再將責任丟給用戶。」他主張,應重新設計從URL底層就能驗證真偽的網路結構。

由於資料龐大,駭客可以藉由自動化工具進行帳密測試、身分盜用、電子郵件詐騙(BEC)、甚至是勒索軟體攻擊等,研究指出:「只要成功率達不到1%,仍可滲透數百萬用戶。」

160億個密碼外洩如何保護自己資料?五大防護和啟用通行密碼

資安專家呼籲,無論你的資料是否出現在這批資料集之中,駭客也不會意你的資料是舊的還是新的,就會被用上,建議一般用戶盡快建立底下五個防護措施:

- 使用 密碼管理器 生成並儲存高強度、唯一密碼

- 定期更新密碼,避免多年不換

- 啟用雙重驗證(2FA)保護帳號

- 安裝惡意程式掃描工具,排查是否感染 infostealer

- 經常檢查帳號登入紀錄、可疑裝置、授權應用

Google、Apple 和 Facebook 已相繼呼籲使用者立即轉用通行密鑰(passkey)技術,取代容易被竊的傳統密碼。

當然 Apple 用戶也建議啟用內建「密碼App」來管理帳密,同時還能隨時偵測密碼是否外洩或重覆,甚至能透過密碼隨機生成一組高度密碼確保資料外流。

參考資料來源:cybernews、Forbes、timemagazine

想了解更多Apple資訊、iPhone教學和3C資訊技巧,歡迎追蹤 瘋先生FB粉絲團、 訂閱瘋先生Google新聞、 Telegram、 Instagram以及 訂閱瘋先生YouTube。